Nimbus Manticoreとは

Nimbus Manticoreは2022年から活動しているAPTグループであり、UNC1549、Smoke Sandstorm、そしてIranian Dream Job作戦と重複する特徴を持っています。このグループは中東および西ヨーロッパの通信、防衛、航空宇宙セクターを標的としており、特にデンマーク、スウェーデン、ポルトガルに焦点を当てています。

彼らはMiniBrowseやMiniJunkといった高度なマルウェアを使用し、IRGCの戦略目標に沿った一貫した標的パターンと運用の成熟度を示しています。

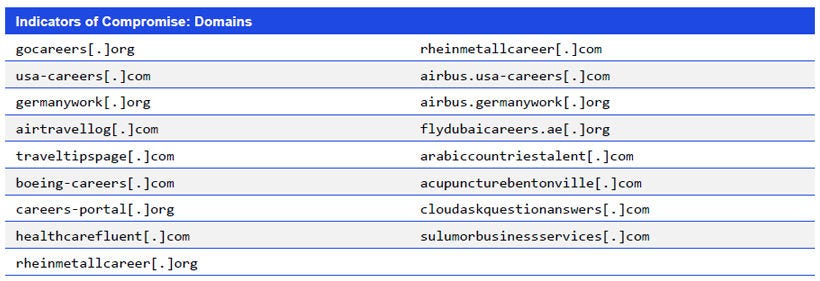

初期アクセスは、HRリクルーターになりすましたスピアフィッシングメールを通じて行われ、実在するメーカーなどの名前を出し偽の求人情報でユーザーを誘導します。被害者はCloudflareの背後にホストされたReactベースの偽のキャリアポータルに誘導され、追跡用の一意なURLと認証情報が付与されます。

ログインに成功すると、正規に見える実行ファイル(Setup.exe)と悪意のあるDLL(userenv.dll)を含む悪意のあるZIPアーカイブのダウンロードを促されます。Setup.exeを実行するとSenseSampleUploader.exeを悪用して改ざんされたxmllite.dllを低レベルのNT API操作で読み込む多段階のDLLサイドローディングチェーンが開始されます。

永続性は、スケジュールされたタスクとレジストリRunキーの変更によって確立され、最終ペイロードの展開を可能にします。最終ペイロードであるMiniJunkは、高度に難読化されたバックドア(Minibikeの進化版)として機能し、システム識別子を収集し、永続性を維持し、ハードコードされたHTTPS C2サーバーと通信してリモートコマンドの実行やデータの流出を行います。

一方、MiniBrowseは情報窃取ツールであり、ブラウザにインジェクトされ、認証情報を収集し、HTTP POSTまたは名前付きパイプを介して流出させます。両方のマルウェアコンポーネントは、有効なデジタル署名、膨張したバイナリサイズ、高度な難読化を使用して検出を回避します。

Nimbus Manticoreによる多層的な難読化とクラウドインフラの利用は、そのステルス性と戦略的焦点を強調しており、早期検知と協調的な防御の必要性を再認識させます。

推奨される対策

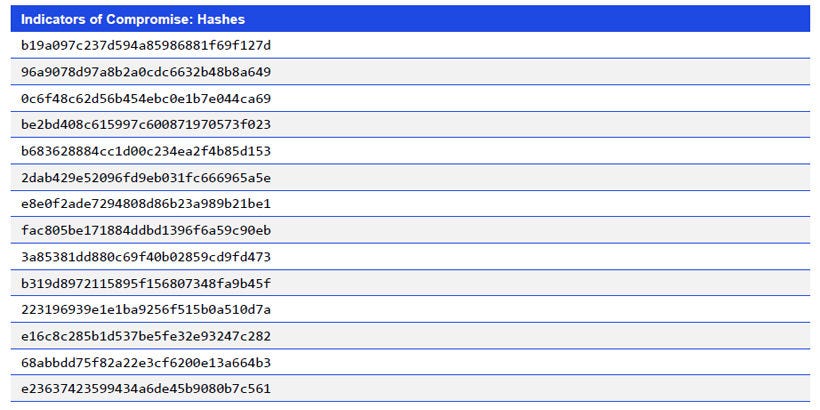

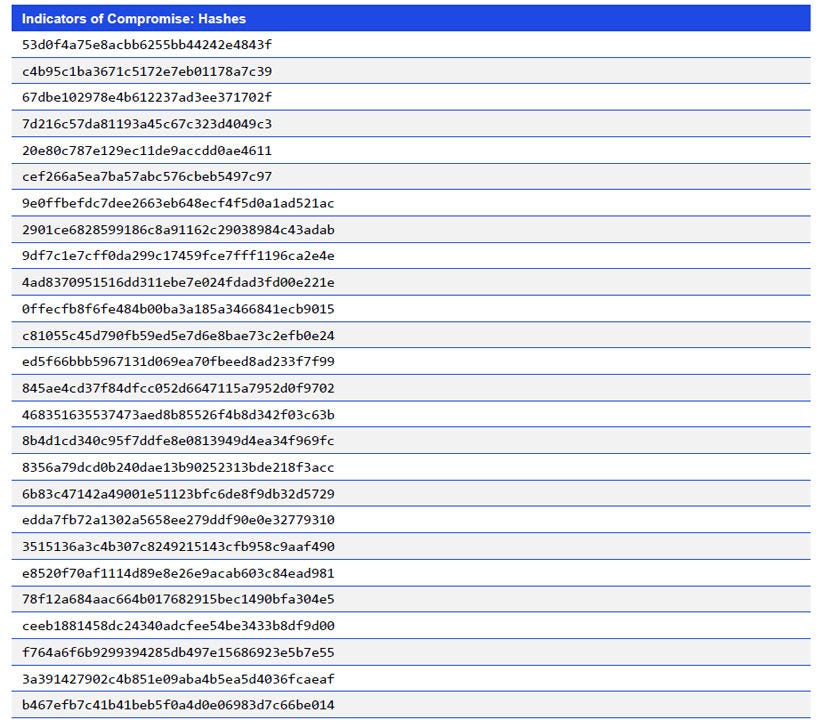

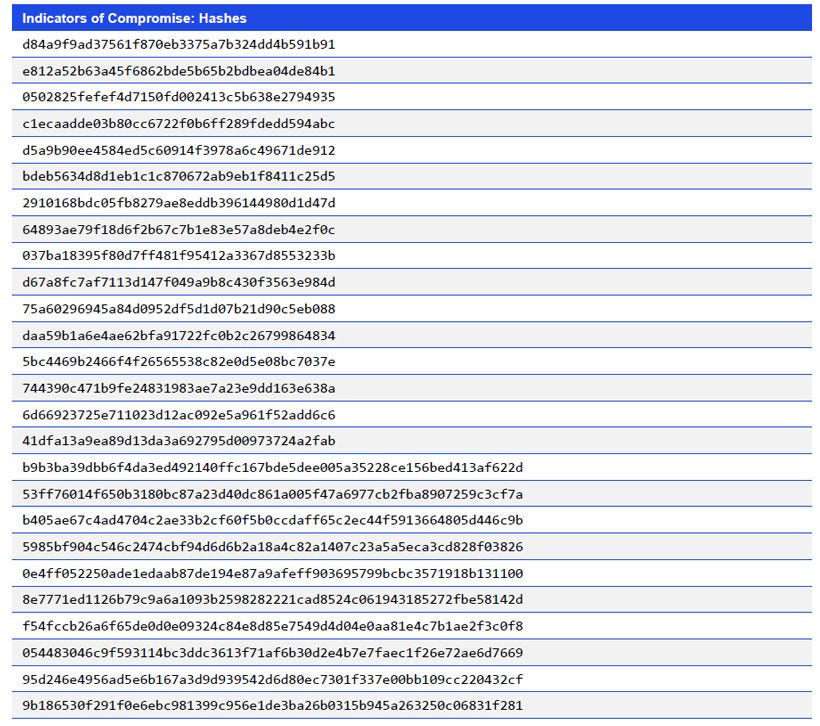

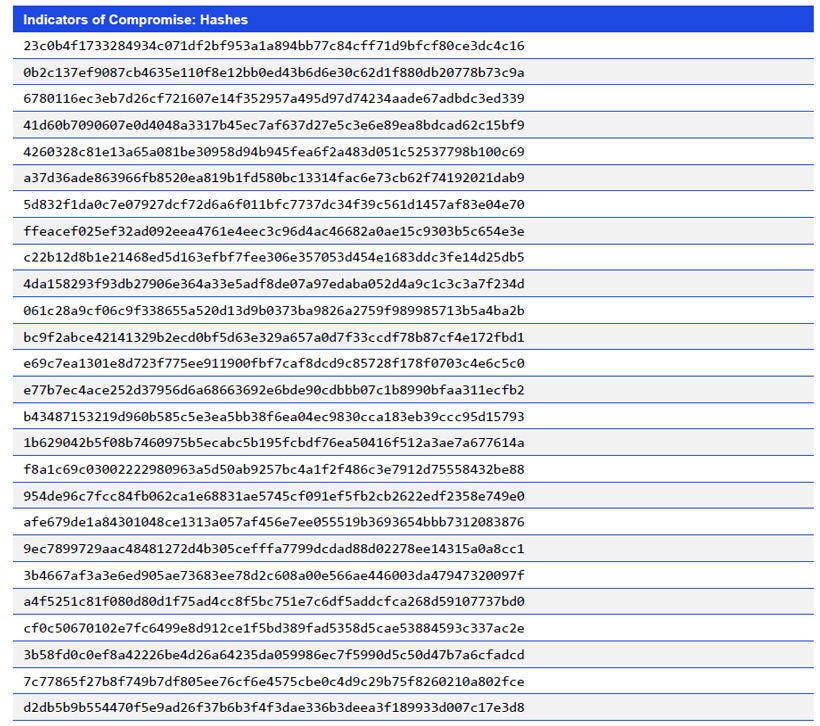

- 環境内のIoC(侵害の兆候)を監視し、異常を特定する。

- Windows環境をOEMに従って最新バージョンにパッチ適用し、多要素認証で保護する。

- 包括的かつ全方位的な脅威評価を実施し、死角や改善点を明らかにする。

※本文中に記載されている会社名・製品名は各社の登録商標または商標の場合があります。

本稿は、KPMGインドが発行している「Threat Intelligence Advisories」を翻訳したものです。翻訳と英語原文に齟齬がある場合には、英語原文が優先するものとします。また、本文中の数値や引用は、英語原文の出典によるものであることをお断りします。