BlueNoroffとは

MuddyWater(別名:Mango Sandstorm、TA450)は、2017年に初めて公表された特定地域に関連するとされる高度持続的脅威(APT)グループです。サイバー諜報活動で知られ、通信、政府、重要インフラ、防衛分野を標的としています。最新の活動では、ファイル実行、シェルコマンド実行、認証情報の窃取が可能なバックドア「MuddyViper」を導入しており、最近ではイスラエルやエジプトの組織を標的にしていることが確認されています。

初期アクセスは、悪意あるPDF添付ファイルや無料ファイル共有プラットフォームのリンクを含むスピアフィッシングメールによって行われ、Atera、SimpleHelp、PDQなどのRMMツールを配布し、リモートシステムアクセスを可能にします。アクセスが確立されると、しばしばSnakeゲームに偽装されたFooderローダーが展開され、リフレクティブローディングを使用してMuddyViperバックドアをメモリにインジェクトし、ファイルベースの検出を回避します。

MuddyViperは隠密性の高いシステム制御を可能にし、システム情報の収集、コマンド実行、認証情報窃取を実施します。グループはLP Notes、Blub、HackBrowserDataを使用してWindowsログイン認証情報やブラウザデータを収集し、保護されたストレージファイルの復号や偽のセキュリティダイアログを利用します。Go socks5リバーストンネルはファイアウォールやNAT制限を回避し、横展開と秘匿されたC2通信を実現します。

検出回避は遅延実行、リフレクティブローディング、難読化技術を用いて達成されます。永続化はスケジュールタスクやStartupフォルダの変更によって確立され、再起動後もアクセスが維持されます。盗まれたデータはローカルにステージングされ、その後RMMツールやリバーストンネルを通じて取得され、流出時の検出を最小限に抑えます。

MuddyWaterはFooderやMuddyViperのような新たなツールを活用することで高度化を続けており、強固なメールセキュリティ、行動ベースの監視、認証情報保護による対策が必要です。

推奨される対策

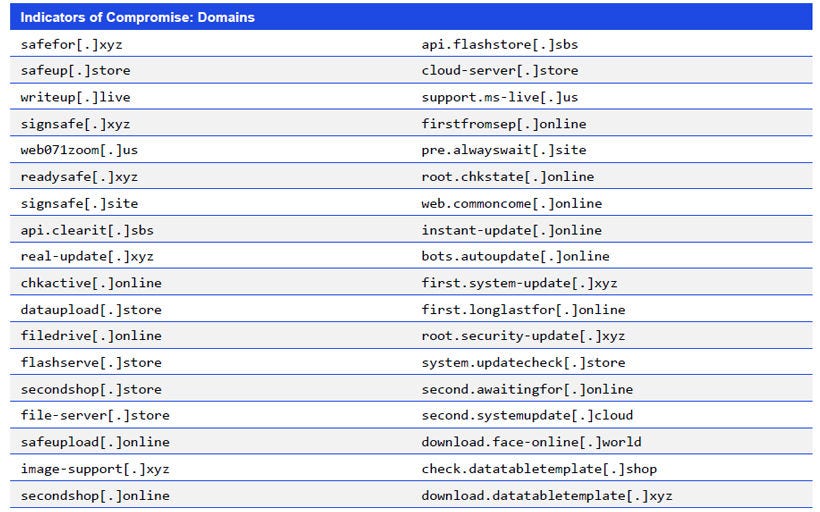

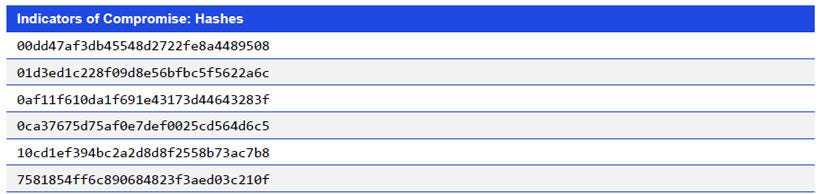

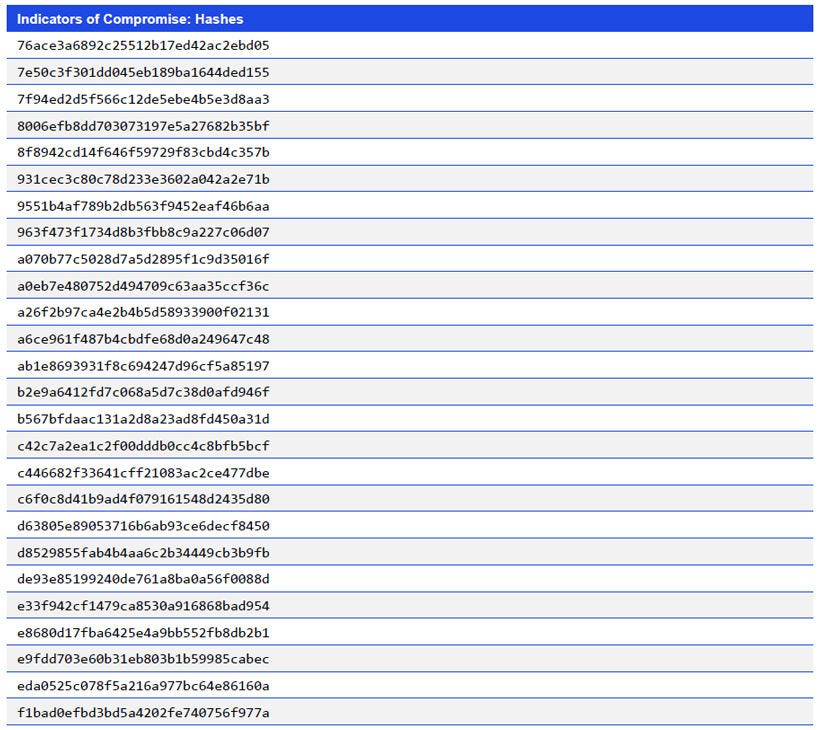

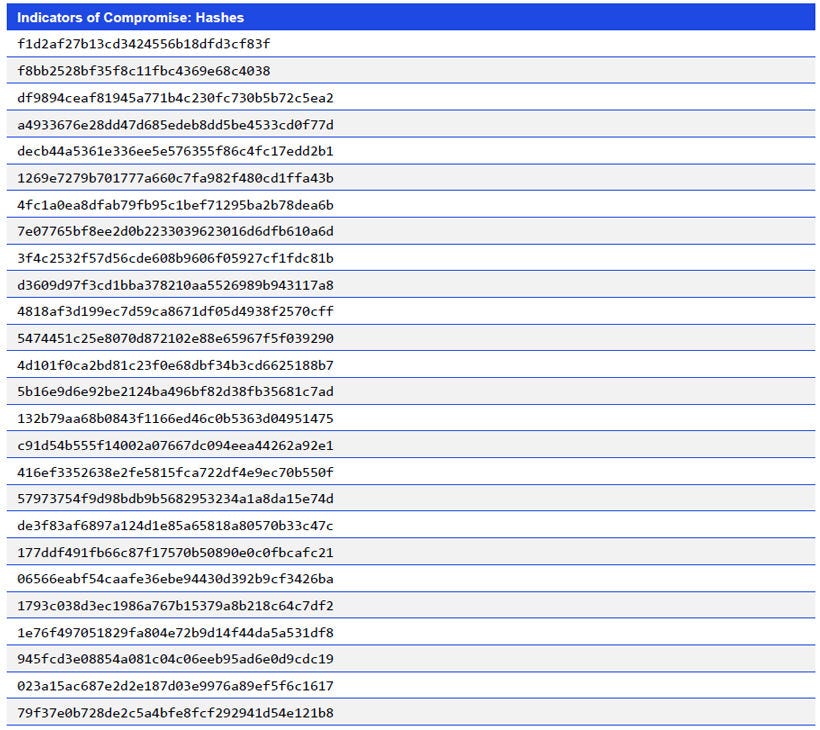

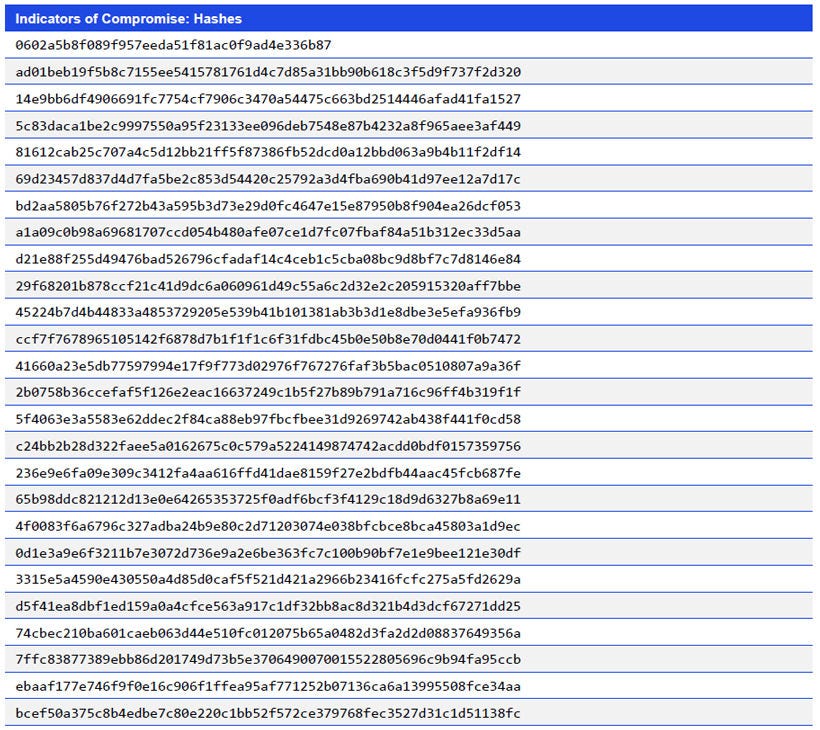

- 環境内のIoC(侵害の兆候)を監視し、異常を特定する。

- OEMに従ってWindows環境を最新バージョンにパッチ適用し、多要素認証で保護する。

- 盲点や改善点を明らかにするため、包括的な全方位の脅威評価演習を実施する。

※本文中に記載されている会社名・製品名は各社の登録商標または商標の場合があります。

本稿は、KPMGインドが発行している「Threat Intelligence Advisories」を翻訳したものです。翻訳と英語原文に齟齬がある場合には、英語原文が優先するものとします。また、本文中の数値や引用は、英語原文の出典によるものであることをお断りします。